Microsoft Azure

Office 365に対する最新のフィッシング攻撃は、Azure BlogStorageでホストされているフィッシングフォームを保存するための別のかなり興味深い手法を利用しているように見えるフィッシング攻撃を使用していることが確認されています。 BleepingComputerが報告しました。

Azure Blob Storageは、ビデオ、画像、テキストなどの非構造化データのストレージに利用できるMicrosoftのストレージソリューションです。 Azure Blobストレージの主な利点の1つは、HTTPSとHTTPの両方からアクセスできることです。 HTTPS経由で接続すると、Microsoftから署名されたSSL証明書が表示されます。新しいフィッシング攻撃は、フィッシングフォームをAzure Blob Storageに保存します。これにより、表示されたフォームがMicrosoftから取得したSSL証明書によって署名されていることが自然に保証されます。これにより、Azure AD、Office 365、その他の同様のMicrosoftログインなどのMicrosoftのサービスを対象とするフィッシングフォームの独自の方法が作成されます。

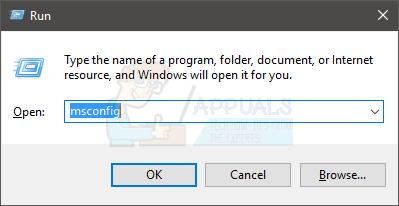

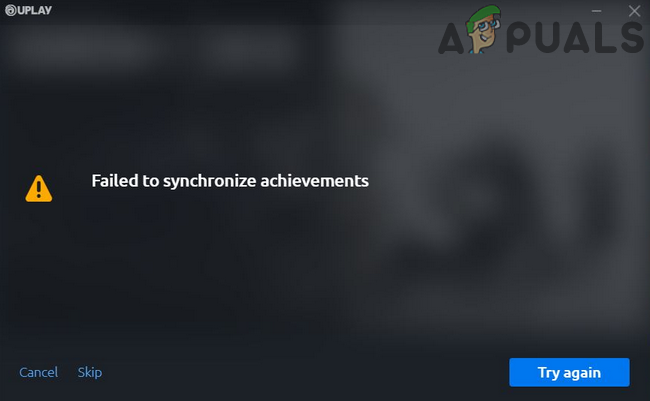

最近の同様の発見がNetskopeによって行われ、この革新的な方法を通じて、悪意のある人物が、デンバーの法律フォームによって送信されたように見せかけるPDFが添付されたスパムメールを送信していることが示されました。これらの添付ファイルには、「スキャンされたドキュメント…Review.pdfをお願いします」という名前が付けられています。スキャンされたと思われるドキュメントの偽のPDFをダウンロードするためのシンプルなボタンが含まれています。ユーザーがこのPDFリンクをクリックすると、Microsoft AzureBlobストレージソリューションに保存されているOffice365のログインフォームを装ったHTMLページが表示されます。このページはMicrosoftサービスによってもホストされているため、安全なSSL証明書を備えたサイトであるという追加の利点があります。奇妙なURLがユーザーを驚かせたとしても、署名されたSSL証明書は、Microsoft IT TLS CA5によって発行されたものであることをユーザーに納得させます。

署名されたSSL証明書-BleepingComputer

ユーザーが情報を入力すると、コンテンツはフィッシング攻撃者によって操作されているサーバーに送信されます。開いたページは、ドキュメントがダウンロードを開始しているように見せかけますが、最終的にはユーザーを次のURLにリダイレクトします:https://products.office.com/en-us/sharepoint/collaborationMicrosoftサイト。

BleepingComputerのレポート Netskopeは、企業が非標準のWebページアドレスを認識できるように、ユーザーを適切に教育することを推奨しています。

![[FIX] Runescapeの「ウェブサイトからのゲーム構成の読み込みエラー」](https://jf-balio.pt/img/how-tos/12/error-loading-game-configuration-from-website-runescape.png)