コルタナ。 MSFTについて

MicrosoftのWindows10は、非常にカスタマイズ可能なオペレーティングシステムとして知られています。これにより、オペレーティングシステムを悪用するさまざまな方法も可能になります。ただし、Microsoftはシステムのセキュリティを継続的に改善し、発見された重大な脆弱性に対する迅速なセキュリティ更新とバグ修正をリリースすることに専念しています。マイクロソフトがこの方法でWindowsの改善に努力を続けているため、ハッカーがデバイスで音声コマンドを使用するだけでシステム上で任意のコマンドを実行できるという別の脆弱性が発生しています。

「OpenSesame」と呼ばれるこの脆弱性は、Microsoftのデジタル音声フィードバックベースのアシスタントであるCortanaの脆弱性です。この脆弱性は、ほんの数日前に終了したラスベガスでのBlack Hat USA2018カンファレンスで議論されました。 Open Sesameの脆弱性により、ハッカーは音声コマンドを使用して機密データにアクセスしたり、悪意のあるサーバーに接続する可能性のあるファイルをダウンロードまたは実行するシステムコマンドを実行したりできることが発見されました。これに加えて、コンピュータがロック画面でロックされている場合でも、音声コマンドだけで、これらのアクションを実行するための特定の特権をシステムに付与するのに十分でした。

Cortanaは音声ベースのアシスタントとして設計されているため、システムがロックされている場合でも、音声で十分に権限を付与できるため、音声コマンドはキーボード入力やマウスの要件をバイパスしてシステムのロックを解除するのに十分であると見なされます。さらに、画面がロックされているにもかかわらず、Windows 10はアプリケーションをバックグラウンドで実行するため、音声コマンドは実行中のアプリケーションを利用して、特定の動作をするように指示できます。

脆弱性にはラベルが付けられています CVE-2018-8410 。これは、Windows 10 Fall Creators Update v1709、2018年4月の更新v1803、および新しい更新にも影響を与えることがわかっています。マイクロソフトは、この脆弱性を発見したイスラエルの研究者が4月にこの脆弱性を提示したときに、この脆弱性について知らされました。マイクロソフトは、この重大な脆弱性のトピックに関する次の声明のみをリリースしました。

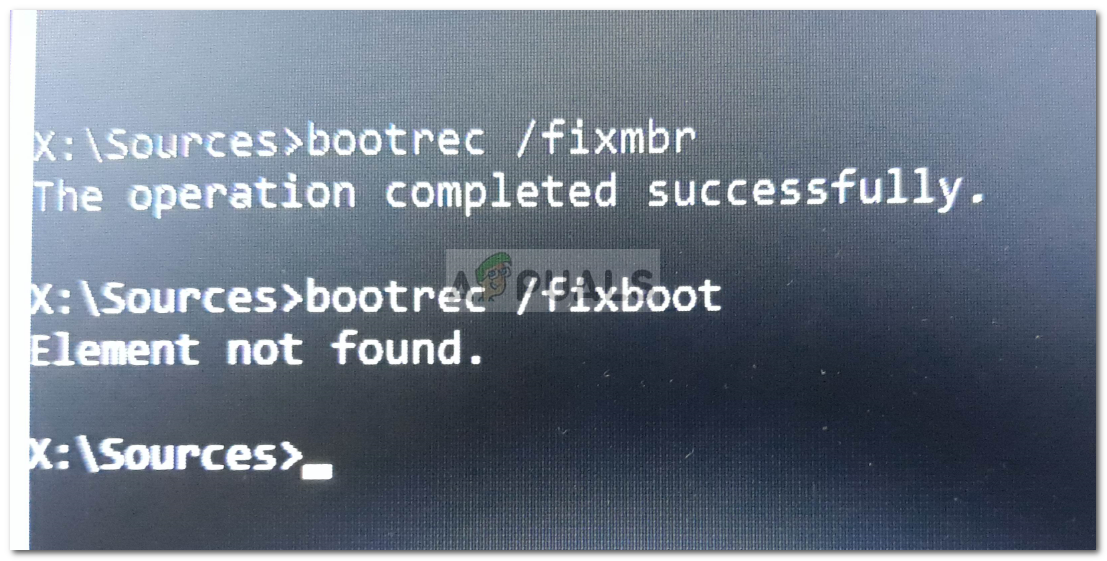

Cortanaがステータスを考慮せずにユーザー入力サービスからデータを取得すると、特権の昇格の脆弱性が存在します。この脆弱性の悪用に成功した攻撃者は、昇格された権限でコマンドを実行する可能性があります。この脆弱性を悪用するには、攻撃者は物理/コンソールアクセスを必要とし、システムでCortanaアシスタンスを有効にする必要があります。セキュリティアップデートは、Cortanaが入力サービスから情報を取得するときにステータスを考慮するようにすることで脆弱性に対処します– Microsoft

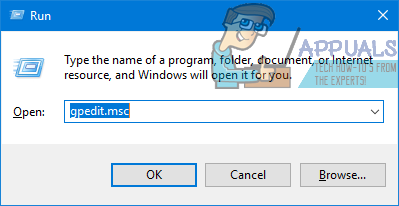

近くの攻撃者がデバイスに悪用の音声コマンドを与えることができないように、デバイスを自分の範囲内に維持する以外に、現時点で利用可能な緩和手法はありません。この問題を解決するためのMicrosoftからの更新を待っています。

Ron Marcovichによる次のビデオは、実際のエクスプロイトを示しています。