サイバーセキュリティの図

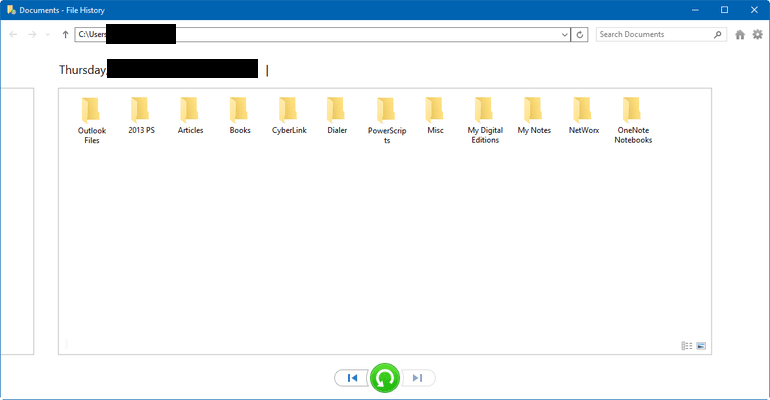

マイクロソフトは、データの盗難、ネットワークの侵害、およびハッキングの試みを抑制することを目的とした新しい取り組みを発表しました。 Microsoft Zero Trust Deployment Centerは、ネットワークセキュリティに対して「決して信頼せず、常に検証する」アプローチを採用し、データを保護しながら、ネットワークをすでに侵害されているものとして扱います。

Microsoft Zero Trust Deployment Centerは、ZeroTrustネットワークセキュリティ管理モデルの一部です。基本的に、このモデルは、内部のコンピューターとサーバーのネットワークがすでに侵害されていることを前提としています。次に、アクティブな脅威が推定されているにもかかわらず、貴重な企業データを保護するための手順を実行し、プロトコルを展開します。簡単に言えば、モデルは常に警戒しており、内部ネットワークが保護されているとは想定していません。

Microsoft Zero Trust Deployment Centerのドキュメントは、「信頼できない」アプローチが重要である理由を強調しています。

何千もの企業が従業員にリモートでの作業を求めているため、機密データがセキュリティで保護された企業の内部ネットワークから大量に流出しています。したがって、データを保護し、サーバーの整合性を維持することがこれまでになく重要かつ重要になっています。 マイクロソフトはゼロトラスト展開センターを立ち上げました データとユーザーを保護しながら、企業がこの新しい働き方に移行するのを支援します。 マイクロソフトは、ゼロトラストセキュリティモデルについて次の簡単な説明を提供しています :

「」 ゼロトラストモデルは、企業ファイアウォールの背後にあるすべてのものが安全であると想定するのではなく、侵害を想定し、オープンネットワークから発信されたかのように各要求を検証します。リクエストの発信元やアクセスするリソースに関係なく、Zero Trustは、「決して信頼せず、常に検証する」ことを教えています。すべてのアクセス要求は、アクセスを許可する前に完全に認証、承認、および暗号化されます。横方向の動きを最小限に抑えるために、マイクロセグメンテーションと最小特権アクセスの原則が適用されます。豊富なインテリジェンスと分析を利用して、異常をリアルタイムで検出して対応します。 「」

マイクロソフトがZeroTrust DeploymentCenterを開始 https://t.co/ienCnsPpgv #sankalpit

—テジュポール| EmergingTechスタートアップSDGsStoryTeller(@ThejuPaul) 2020年10月19日

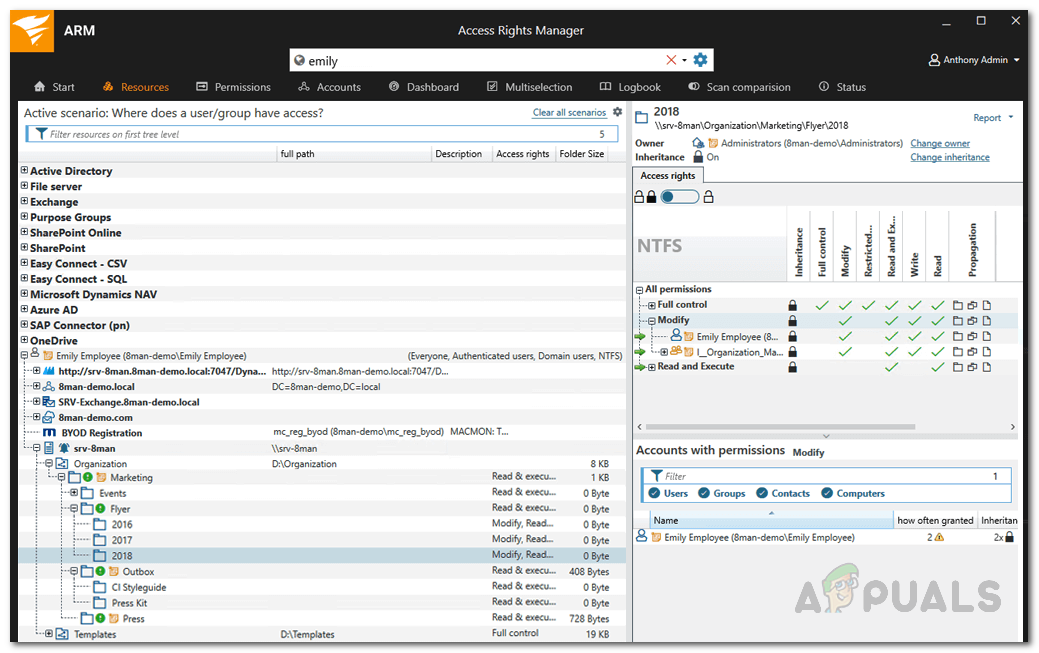

ゼロトラストモデルには、ゼロトラストの原則を実装する方法に関する詳細な手順を提供する一連のドキュメントがあります。インフラストラクチャ、ネットワーク、データ、環境への対応など、さまざまな設定に関するセクションがあります。マイクロソフトは、環境のセットアップを容易にするために、リポジトリがプレーンレベルの目標とアクションアイテムでのゼロトラストの展開に関するガイダンスを提供することを保証します。

#microsoft | #microsoftsecurity | Microsoft Zero Trust Deployment Centerは、組織がセキュリティモデルを採用するのに役立ちます https://t.co/NguB8EUJfS

— National Cyber Security(@NcsVentures) 2020年10月19日

ちなみに、機密データを扱うかなりの数の企業とリモートで働く何人かの従業員は、すでに「ゼロトラスト」の哲学を持っています。 Microsoftは、Zero Trustドキュメントリポジトリが、展開されたツールと手順の進捗状況と有効性を判断するのに役立つと主張しています。

マイクロソフトは、関心のあるすべての企業にゼロトラストドキュメントリポジトリへのアクセスを許可しています。企業はできる こちらの導入センターにアクセスしてください 。一方、ゼロトラストモデルをすでに実装している組織は、 こちらのMicrosoftのツールを使用して成熟度をテストします 。

タグ マイクロソフト ウィンドウズ