Windows 7

マイクロソフトは、来年1月14日以降にWindows7ユーザーのサポートを終了する予定です。 Big Mは、最大3年間、エンタープライズおよびスモールビジネスユーザーに有料の拡張サポートを提供することを約束しています。

ただし、セキュリティパッチと修正は、拡張サポートの対象とならないデバイスでは利用できなくなります。一部の賢いユーザーは、すべてのWindows7デバイスをExtendedSecurityUpdatesプログラムに登録できるようにするハックを発見しました。

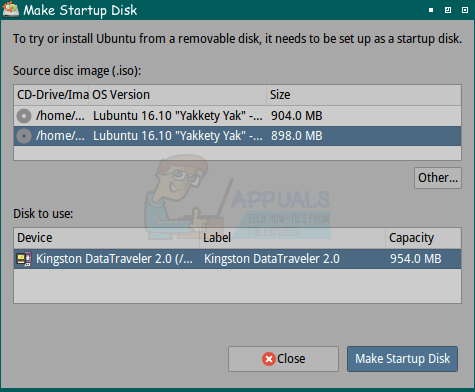

特に、Microsoftは最近、ESUプログラムに登録するデバイスの適格性を判断するための更新をプッシュしました。アップデートがシステムにインストールされると、その目的のためにバックグラウンドでチェックが実行されます。最近開発されたツールを使用すると、チェックをバイパスしてMicrosoftから更新を受け取ることができます。

3年以上無料のWindows7アップデートを入手する方法

この更新プログラムは、デバイスが拡張セキュリティ更新プログラムに参加する資格があることを確認しますが、3年以上無料のWindows7更新プログラムを入手できる場合があります。一部のWindows7は、ハッキングを使用して拡張セキュリティ更新プログラムのチェックをバイパスしました。

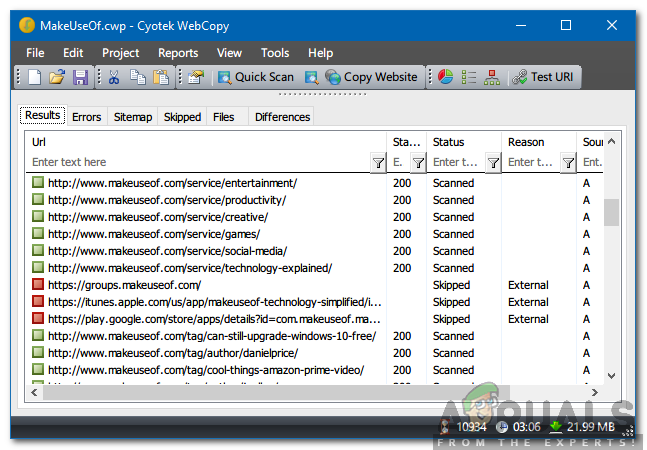

興味のあるユーザーは最初にアクセスする必要があります MDLフォーラム 小さなアーカイブをダウンロードして抽出するため。その後、パッケージに含まれている2つのバッチファイルを使用して、チェックをバイパスできます。詳細を調べると、基本的に誰かがこれらのチェックを操作して、システムで検証チェックがtrueを返すようにしています。

Windows7でセキュリティ更新プログラムのチェックをバイパスする

これは、ハッキングにより、Ultimate、Starter、またはHomeエディションを実行しているWindows7デバイスで拡張セキュリティ更新プログラムを受信できるようになることを意味します。

MDLユーザーは、ハックを使用してWindows 7のすべてのバージョンで拡張セキュリティ更新プログラムを有効にできることを確認しました。ただし、少なくとも現時点では、このトリックはMicrosoftのテスト更新プログラムで機能することを言及する価値があります。実際のWindows7拡張セキュリティアップデートで使用できるかどうかはまだわかりません。

マイクロソフトが2020年1月14日までにハッキングをブロックする可能性があります。ただし、忠実なWindows 7ファンは、チェックをバイパスする別の方法を考え出す可能性があります。これが発生した場合は、Windows7をさらに3年間使用し続けることができます。

タグ マイクロソフト Windows 7