デル

伝えられるところによると、Windowsオペレーティングシステムを実行しているDell PCは、「重大度の高い」セキュリティの脆弱性に対して脆弱です。どうやら、問題の診断と解決を支援することを目的としたユーティリティであるDellのSupportAssistにより、攻撃者は署名されていない未承認のコードを実行することでPCを完全に制御できる可能性があります。デルは、セキュリティの脅威を認識して、SupportAssist用の2つのセキュリティパッチを数か月でリリースしました。ただし、パッチが適用されていないシステムは、引き続き特権昇格攻撃に対して脆弱です。

デルは、SupportAssistソフトウェアの2番目のパッチをリリースしました。このソフトウェアは基本的に、オペレーティングシステム内の一般的な問題や問題の診断を支援するツールのセットです。このアプリケーションは、これらの問題に対処するためのいくつかの方法も提供します。ちなみに、非公式にブロートウェアと呼ばれているDellのSupportAssistは、Dellが出荷するほとんどのPCにプリインストールされています。残念ながら、ソフトウェア内のいくつかのバグにより、ハッカーは脆弱なコンピュータやパッチが適用されていないコンピュータを危険にさらす可能性があります。

セキュリティ上の懸念に対処するため、デルはSupportAssist forBusinessおよびSupportAssistforHomeのアップデートをリリースしました。どうやら、脆弱性はPCDoctorと呼ばれるコンポーネントにあります。このソフトウェアは、米国のソフトウェアベンダーから人気のある製品です。ベンダーは、多くのPCメーカーが好む開発者です。 PC Doctorは、本質的にハードウェアに対する診断ソフトウェアです。 OEMは、システムの状態を監視するために、販売するコンピューターにソフトウェアを定期的に展開します。 PC Doctorが単に一般的な問題を探して解決策を提供するのか、OEMが問題をリモートで診断するのを支援するのかは明らかではありません。

デルは、何百万ものユーザーに影響を与えるSupportAssistの脆弱性に静かにパッチを当てました https://t.co/8IvaXbVzOJ 沿って @ jeffstone500 pic.twitter.com/5v074lNXy7

— CyberScoop(@CyberScoopNews) 2019年6月21日

SupportAssistは、Windows 10を実行しているほとんどのDellラップトップおよびコンピュータに同梱されています。今年4月、独立したセキュリティ研究者が、リモートの攻撃者がサポートツールを使用して数百万を超える脆弱なシステムを乗っ取る可能性があることを発見した後、Dellは重大なセキュリティバグのパッチをリリースしました。このバグは、DellのSupportAssistコード自体に存在していました。ただし、セキュリティの脆弱性は、PCDoctorが提供するサードパーティのソフトウェアライブラリ内に存在していました。

セキュリティ調査により、「Common.dll」というファイルに欠陥が発見されました。特権昇格攻撃を実行するためにSupportAssistとPCDoctorの両方が必要なのか、それとも単なるPCDoctorで十分なのかはすぐにはわかりません。ただし、専門家は、ソフトウェアに依存しているデル以外の他のOEMは、ソリューションがハッキングに対して脆弱でないことを確認するためにセキュリティチェックを実行する必要があることに注意してください。

パッチのリリース後、Dellはすでにセキュリティアドバイザリを発行しています。デルは、ブランドPCのユーザーにDellSupportAssistの更新を強く求めています。現在、Dell SupportAssist for Business PCはバージョン2.0であり、Dell SupportAssist for HomePCはバージョン3.2.1です。パッチは、インストール後にバージョン番号を変更します。

バージョン番号は異なりますが、Dellはセキュリティの脆弱性に単一のコード「CVE-2019-12280」のタグを付けています。パッチのインストール後、Dell SupportAssist for Business PCのバージョンは2.0.1になり、HomePCのバージョンは3.2.2になります。以前のバージョンはすべて、潜在的な脅威に対して引き続き脆弱です。

何百万ものDellPCにプリインストールされているSupportAssistは、PC-Doctorと呼ばれるプラットフォームに基づいており、攻撃者にハードウェアとソフトウェアへのシステムレベルのアクセスを与えるために悪用される可能性があります。 https://t.co/C944bbNWYp

— TechRepublic(@TechRepublic) 2019年6月21日

SupportAssistを使用したDellPCへの特権昇格攻撃はどのように機能しますか?

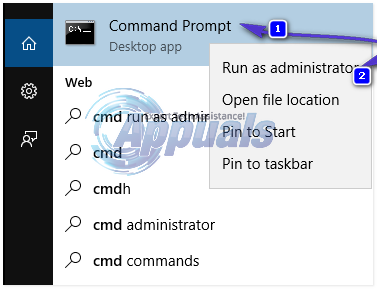

上記のように、SupportAssistは、Windows10を実行しているほとんどのDellラップトップおよびコンピュータに同梱されています。Windows10Dellマシンでは、「DellHardwareSupport」と呼ばれる高特権サービスがいくつかのソフトウェアライブラリを探します。ローカルの攻撃者が昇格した特権を取得するために使用できるのは、このセキュリティ特権と、ソフトウェアライブラリの多数の要求とデフォルトの承認です。以前のセキュリティの脆弱性はリモートの攻撃者によって悪用される可能性がありますが、最近発見されたバグでは、攻撃者が同じネットワーク上にいる必要があることに注意することが重要です。

ローカルの攻撃者または通常のユーザーは、ソフトウェアライブラリを独自のライブラリに置き換えて、オペレーティングシステムレベルでコードを実行する可能性があります。これは、Common.dllと呼ばれるPCDoctorが使用するユーティリティライブラリを使用して実現できます。問題は、このDLLファイルの処理方法にあります。どうやら、プログラムは、ロードするDLLが署名されているかどうかを検証していません。置き換えられ、侵害されたDLLファイルをチェックせずに実行できるようにすることは、最も深刻なセキュリティリスクの1つです。

驚いたことに、PCの他に、同様の診断サービスのベースとしてPCDoctorに依存している他のシステムも脆弱である可能性があります。最も人気のある製品には、Corsair Diagnostics、Staples EasyTech診断、TobiiIシリーズ診断ツールなどがあります。

タグ デル

![修正: Windows の [スタート] メニューが自動的にデフォルトにリセットされる](https://jf-balio.pt/img/windows-troubleshooting/DD/fix-windows-start-menu-resets-to-default-automatically-1.jpg)