WhatsAppは、2017年に数十億人のユーザー向けに2要素認証サービスを開始しました。この認証方法により、同社はメッセージングアプリケーションにセキュリティレベルを追加することを目指しました。

つまり、新しい電話でWhatsAppをセットアップする必要があるときはいつでも、確認のためにワンタイムパスワードを受け取ります。そのため、登録番号で送信されるOTPにより、他のユーザーがWhatsAppアカウントにアクセスできないようになります。

WhatsAppは常に批判されてきました バグと脆弱性 そのメッセージングサービスで。 WABetaInfoレポートによると、誰か 新しい脆弱性が見つかりました WhatsAppのAndroidおよびiOSバージョンで。ユーザーは、2要素認証パスコードがプレーンテキストファイルに保存されていることを発見しました。

ファイルはサンドボックスにのみ保存されるため、他のサードパーティアプリケーションからはアクセスできません。さらに、ファイルは通常のWhatsAppバックアップにも保存されません。

ユーザーは最近、WhatsAppが2FAパスコードをプレーンテキストでサンドボックス内のファイルに保存していることを発見しました。

サンドボックスに入っているため、他のアプリはそのファイルを読み取ることができませんが、2FAコードの暗号化を強制する必要がある場合(特に2番目のアプリ)があります。 https://t.co/nmrNSGkKSU

— WABetaInfo (@WABetaInfo) 2020年3月22日

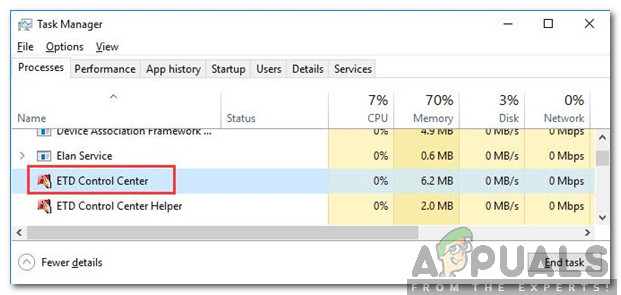

WhatsAppが2要素認証パスコードをプレーンテキストファイルに保持する方法は次のとおりです。ファイルがプライベートコンテナに保存されていることがわかります。

https://twitter.com/pancakeufo/status/1241657160561504256

脆弱性はAndroidデバイスにも存在します

一方、パスコードテキストファイルは、ルート化されたAndroidデバイスでも表示されます。つまり、root権限を持つ他のアプリがファイルにアクセスして、ファイルを読み取ることができるということです。

同じことがWhatsAppfor Androidでも発生しています。2FAコードは、他のアプリからアクセスできないファイルにプレーンテキストで保存されますが、ルート化されたAndroidデバイスでは表示されます。これは、デバイスがルート化されており、別のアプリにルート権限がある場合、コードを読み取ることができることを意味します。 https://t.co/hTMCy6XoN7

— WABetaInfo (@WABetaInfo) 2020年3月22日

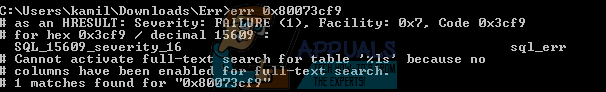

Androidユーザーが、暗号化されたテキストファイルに誰でもアクセスできることを説明するスクリーンショットを投稿しました。

うわぁ。 Android上のWhatsAppはそれらを保存しますが、/ data / data / app / com.whatsapp / shared_prefs / com.whatsapp_preferences.xml pic.twitter.com/HcXhUtqT0D

--idkwhatusernameuse(@idkwuu) 2020年3月22日

サードパーティのアプリケーションや侵入者は、2FAコードを使用してWhatsAppアカウントにアクセスすることはできません。登録した電話番号に送信される6桁のPINコードも必要です。したがって、ユーザーはハッキングされることを心配する必要はありません。

WABetaInfoによると、一部のiOSバージョンには特定の脆弱性がある可能性があるという事実を考慮して、会社はファイルを暗号化せずに残してはなりません。したがって、WhatsAppはエクスプロイトにパッチを適用して、アプリがパスコードを暗号化されたテキストに保存するようにする必要があります。

タグ WhatsApp