潜在的な脅威からロックアウトする必要のある大きな鉄製のマシンを追跡する場合でも、単に自分のラップトップを管理して有害なものをブロックしたい場合でも、を介して任意のWebアドレスをロックアウトできます。  ファイル。このファイルは、他のIPアドレスにリダイレクトするリソースを定義します。したがって、このファイルは本来の使用目的ではありませんが、脅威を無害な場所にリダイレクトするために使用できます。

ファイル。このファイルは、他のIPアドレスにリダイレクトするリソースを定義します。したがって、このファイルは本来の使用目的ではありませんが、脅威を無害な場所にリダイレクトするために使用できます。

ファイル内のすべてのアドレスは、IPアドレスと、それに続く元のリソースを示すポインターでフォーマットされます。上記のリソースにアクセスしようとするものはすべて、最初にhostsファイルをチェックして、ロードする前にリダイレクトする場所を確認します。これを行うには重要なシステムファイルの編集が含まれるため、最初にバックアップを作成することをお勧めします  何か問題が発生した場合に備えて編集する前に。

何か問題が発生した場合に備えて編集する前に。

有害なリンクを無害なリソースにリダイレクトする

実際には存在しないnastysite.badが、ブロックしたい厄介なWebサイトを表していると想定します。 Linux CLIプロンプトで、「sudonano」と入力します。  またはsudovi

またはsudovi  テキストインターフェイス、またはおそらくgksu geditからhostsファイルを編集するには

テキストインターフェイス、またはおそらくgksu geditからhostsファイルを編集するには  グラフィカルに編集します。マウスパッドやリーフパッドなどの別のグラフィカルエディタを使用してこれを行うこともできますが、グラフィカルソフトウェアでルートアクセスが必要な場合は必ずgksuを使用してください。管理者パスワードを入力して続行します。次に、2行を追加して、システムからnastysite.badをブロックします。

グラフィカルに編集します。マウスパッドやリーフパッドなどの別のグラフィカルエディタを使用してこれを行うこともできますが、グラフィカルソフトウェアでルートアクセスが必要な場合は必ずgksuを使用してください。管理者パスワードを入力して続行します。次に、2行を追加して、システムからnastysite.badをブロックします。

0.0.0.0 nastysite.bad

:: nastysite.bad

1つ目はレガシーIPv4アクセスからブロックし、2つ目は最新のIPv6アクセスからブロックします。保存する前に、ファイルの下部またはタイトルバーに[読み取り専用]などが読み取られていないことを確認してください。読み取られていない場合、作業内容は実際には保存されません。

システム管理者は、hostsファイルにブロックラインを追加する正しい領域がどこにあるかを議論する傾向があります。次のような行が表示される可能性があります。

#IPv6対応ホストには次の行が望ましい

一部の管理者は、このコメントの上にユーザーが作成した行を追加することをお勧めします。他の人は、ユーザーが作成した行は、生成された行の最後の行の後にのみ追加する必要があると主張しています  ファイル。追加する場所に関係なく、コメントアウトされている行をそれらの上に追加して、ブロックしたものがわかるようにしてください。

ファイル。追加する場所に関係なく、コメントアウトされている行をそれらの上に追加して、ブロックしたものがわかるようにしてください。

たとえば、上記の例の行をブロックしようとした場合は、ファイルを次のようにスクリプト化します。

#12/10にブロックラインを追加

0.0.0.0 nastysite.bad

:: nastysite.bad

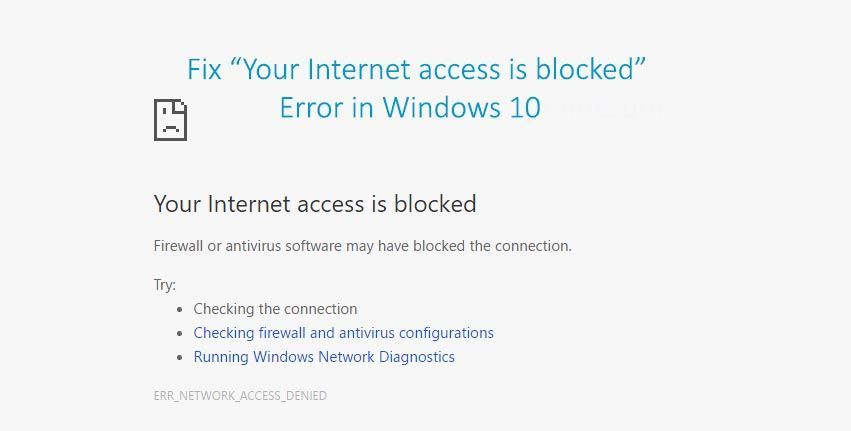

ホストファイルの編集は、すぐに、または再起動後に行われる場合があります。ローカル構成によって異なります。もう一度、バックアップコピーを作成してください  したがって、間違いを犯した場合は、誤ったファイルをこの元のファイルで上書きするだけで、インターネット接続の問題を回避できます。

したがって、間違いを犯した場合は、誤ったファイルをこの元のファイルで上書きするだけで、インターネット接続の問題を回避できます。