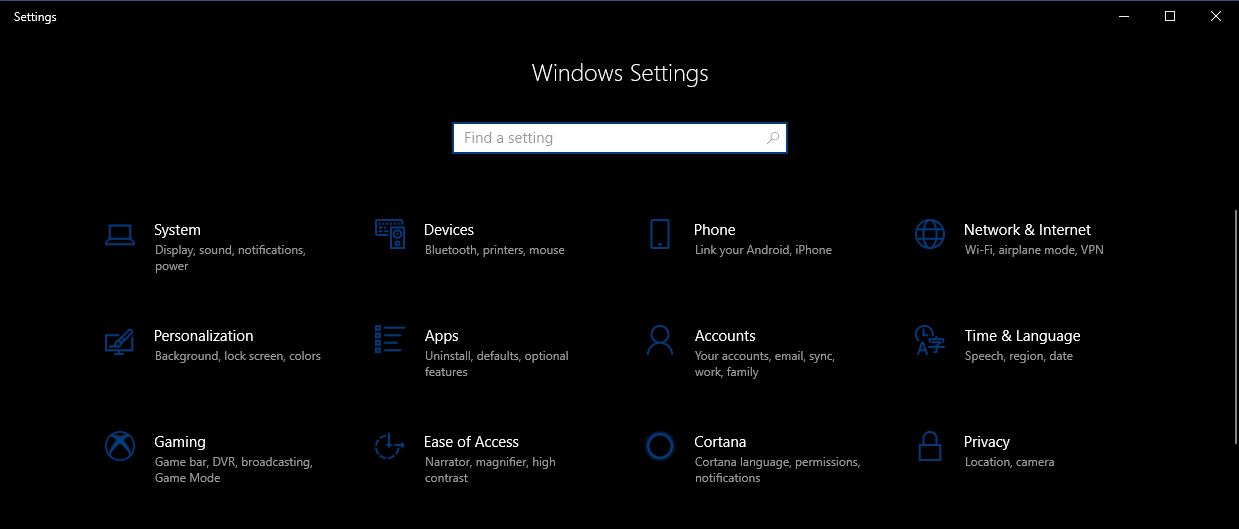

BleepingComputerから撮影した画像

2015年にWindows10で最初に導入されたWindowsファイルタイプ「.SettingContent-ms」は、スキーマ内のDeepLink属性を使用したコマンド実行に対して脆弱です。これ自体は単純なXMLドキュメントです。

のマットネルソン SpectreOps 攻撃者が簡単にペイロードにアクセスするために使用できる脆弱性を発見して報告しました。これもこのビデオでシミュレートされています

攻撃者は、SettingContent-msファイルを使用してインターネットからダウンロードをプルできます。これは、リモートコードの実行を許可する可能性のあるファイルのダウンロードに使用できるため、深刻な損害をもたらす可能性があります。

Office 2016のOLEブロックルールとASRの子プロセス作成ルールが有効になっている場合でも、攻撃者は.SettingsContent-msファイルファイルを介してOLEブロックを回避でき、Officeフォルダー内のホワイトリストに登録されたパスと組み合わせることで、攻撃者はこれらのコントロールを回避して任意に実行できます。 AppVLPファイルを使用してSpectreOpsブログでMattが示したコマンド。

OLE / ASR回避ペイロード– SpecterOps

デフォルトでは、OfficeドキュメントはMOTWとしてフラグが付けられ、保護されたビューで開きます。OLEを許可し、保護されたビューによってトリガーされない特定のファイルがあります。理想的には、SettingContent-msファイルはC: Windows ImmersiveControlPanelの外部でファイルを実行してはなりません。

Mattはまた、HKCR: SettingContent Shell Open Commandのレジストリエディタで「DelegateExecute」を再び空に設定してハンドラーを強制終了することでファイル形式を無効にすることを提案しています。ただし、これを実行してもWindowsが破損しないという保証はありません。これを試みる前に、復元ポイントを作成する必要があります。